| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

- goKart

- 알고리즘

- 백준알고리즘

- JSP

- SUA

- CodeQL

- C언어

- ubuntu

- OWASP

- Codeup

- firewall

- gotify

- Python

- github

- MySQL

- DVWA

- juice-shop

- Database

- 데이터통신

- gosec

- 자료구조

- OpenSource

- Juice Shop

- sqli

- JDBC

- github action

- Network

- virtualbox

- 운영체제

- LGTM

- Today

- Total

비트(bit)주세요

서비스 거부 공격: Dos, DDos(2) 본문

서비스 거부 공격: Dos, DDos(1)에서

DoS공격이 한 조직에서 노점상을 공격하는 것이라면

DDoS공격은 여러 조직에서 노점상을 공격하는 것이라고 하였습니다.

이번에는 DDoS공격이 무엇이고 어떻게 진행이 되는지 알아보겠습니다.

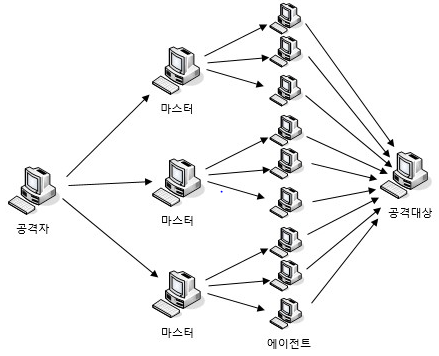

DDoS가 과거에는 일종의 자동화된 툴을 이용했고 광대한 공격 범위를 위해 최종 공격 대상

이외에 공격을 증폭시키는 중간자가 필요했습니다.

분산 서비스 공격에 사용되는 툴마다 명칭과 구조가 조금씩 다르지만 기본적으로는

아래 사진과 같이 구성됩니다.

- 공격자 : 공격을 주도하는 해커의 컴퓨터

- 마스터 : 공격자에게 직접 명령을 받는 시스템. 여러 대의 에이전트를 관리함

- 핸들러 프로그램 : 마스터 시스템의 역할을 수행하는 프로그램

- 에이전트 : 공격 대상에 직접 공격을 가하는 시스템

- 데몬 프로그램 : 에이전트 시스템의 역할을 수행하는 프로그램

과거엔 위와 같은 방식으로 DDoS공격을 하였습니다.

공격자가 상당한 시간을 두고 여러 시스템을 해킹하여 시스템에 마스터와 에이전트를 설치하고

공격 시에 해당 시스템에 공격 명령을 내렸습니다.

때문에 공격을 준비하는 데 오랜 시간이 걸립니다.

그래서 공격자의 IP가 추적당할 위험이 있으며,

네트워크에서 공격 명령을 필터링하여 중단시킬 수도 있었습니다.

최근에는 시스템의 보안 수준도 높아졌습니다.

그래서 위의 사진처럼 많은 시스템을 해킹하는 형태로는 공격하기 더 어렵습니다.

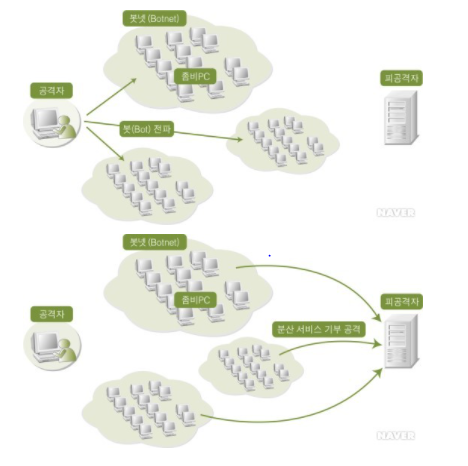

최근에는 DDoS와 악성코드를 결합한 형태가 등장했습니다.

공격 형태는

- PC에서 전파가 가능한 형태의 악성코드를 작성합니다.

- DDoS를 위해 사전에 공격 대상과 스케줄을 정한 뒤 이를 미리 작성한 악성 코드에 코딩합니다.

- 인터넷을 통해 악성 코드를 전파시킵니다.

-> 이 때 악성 코드를 봇이라고 합니다.

-> 봇에 감염된 PC를 좀비 PC라고 합니다.

-> 좀비 PC끼리 형성된 네트워크는 봇넷이라 합니다.

- 공격자가 명령을 내리거나 봇넷을 형성한 좀비 PC들이 정해진 공격 스케줄에 따라

일제히 공격 명령을 수행하여 대규모의 분산 서비스 거부 공격이 이루어집니다.

'정보보안 > 네트워크 보안' 카테고리의 다른 글

| 세션 하이재킹 공격 (0) | 2021.05.14 |

|---|---|

| 스푸핑 공격 (0) | 2021.05.12 |

| 스니핑 공격 (0) | 2021.05.06 |

| 서비스 거부 공격: Dos, DDos(1) (0) | 2021.05.06 |